加密算法🔑MD5深度解析:原理、应用场景与安全性全面剖析

- 问答

- 2025-08-30 23:34:02

- 4

加密算法🔑MD5深度解析:原理、应用场景与安全性全面剖析

你有没有试过在网上传文件时,看到一个由字母和数字组成的“指纹码”?比如下载软件时,官网会附上一串像d41d8cd98f00b204e9800998ecf8427e这样的代码,这就是MD5哈希值——曾经风靡全球的加密算法,如今却成了安全领域的“老破小”,我们就来聊聊MD5的诞生、辉煌与落寞。

MD5是什么?简单理解它的原理

MD5(Message-Digest Algorithm 5)诞生于1991年,由密码学家罗纳德·李维斯特设计,它的核心任务很简单:把任意长度的输入(比如一段文字、一个文件)变成固定128位(16字节)的“指纹”,通常用32位十六进制字符串显示。

举个例子:

你输入字符串"hello",MD5会输出5d41402abc4b2a76b9719d911017c592;哪怕只改一个字母(hellO"),输出就会变成完全不同的乱码,这种“敏感性”让MD5早期被广泛用于验证数据完整性。

工作原理分四步(通俗版):

- 补位:把数据长度凑成512位的倍数(比如补1个"1"和一堆"0")。

- 分块:将数据切成多个512位的块。

- 循环计算:对每块进行四轮“混淆操作”(与、或、非、移位等),像榨汁机一样打乱数据。

- 输出结果:最后生成128位的哈希值。

MD5的关键特点是:

- 不可逆:无法从哈希值反推原始内容(但可通过碰撞攻击破解)。

- 唯一性:理想情况下,不同输入对应不同输出(实际已被证明不绝对)。

MD5曾经多受欢迎?这些应用场景你可能见过

在2000年代,MD5几乎无处不在:

- 文件校验:下载电影或软件时,对比MD5值确认文件是否被篡改。

- 密码存储:很多老系统将用户密码转成MD5存数据库(比如早期论坛)。

- 数字证书:部分旧版SSL证书用它做签名(现已被淘汰)。

- 版权验证:一些软件用MD5生成唯一标识符防盗版。

甚至现在,你还能在一些非安全场景看到它:

- Git版本管理中用MD5标识代码变更;

- 简单数据去重(比如筛选重复图片)。

为什么MD5被淘汰?致命的安全漏洞

MD5的衰落源于一个核心问题:碰撞攻击。

- 2004年:中国密码学家王小云团队公开MD5碰撞算法——能在短时间内制造出两个不同文件却拥有相同MD5值。

- 2008年:研究人员用碰撞攻击伪造SSL证书,模拟可信网站(比如假银行页面)。

- 2012年: Flame病毒利用MD5漏洞伪造微软签名,感染全球电脑。

简单说,MD5的“唯一性”被彻底打破,攻击者可以:

✅ 制造恶意文件,使其与正常文件MD5相同;

✅ 破解简单密码(用“彩虹表”反向查询常见密码的MD5值);

✅ 伪造数字签名欺骗系统。

MD5已被权威机构(如NIST)列为不安全算法,禁止在安全场景使用。

替代方案:用什么比MD5更安全?

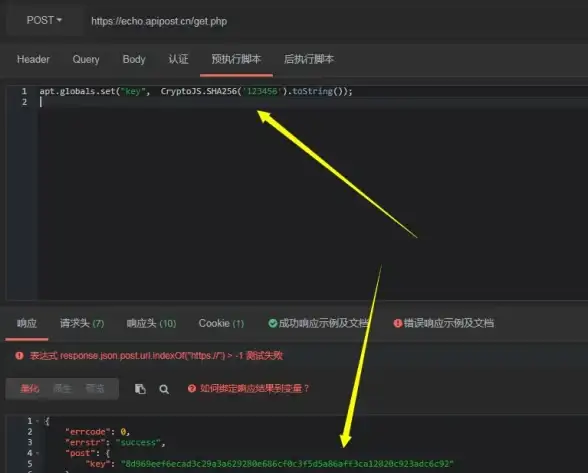

- SHA-256(属于SHA-2家族):比特币和HTTPS证书常用,输出256位哈希,抗碰撞性强。

- SHA-3:新一代标准,设计更抵御量子计算攻击。

- bcrypt或Argon2:专门用于密码哈希,加入“盐值”和慢哈希机制防破解。

如果你的项目还在用MD5,赶紧检查:

- 密码存储 → 换用bcrypt;

- 文件校验 → 换用SHA-256;

- 数字签名 → 换用RSA-SHA256或ECDSA。

MD5的启示

MD5就像安全领域的“祖传代码”——曾经高效实用,但时过境迁,已无法应对现代攻击,它提醒我们:

🔸 没有永远安全的算法,技术需要持续迭代;

🔸 安全不是“可有可无”,而是系统的生命线;

🔸 即使是非敏感场景,也应优先选择更可靠的方案(比如SHA-256)。

下次当你看到MD5时,不妨把它当作一个时代的印记——致敬过去,但别用于未来。

注:本文参考截至2025年8月的公开密码学研究成果,包括NIST标准、IEEE论文及安全社区共识,具体实施请以最新技术指南为准。

本文由 钱愉婉 于2025-08-30发表在【云服务器提供商】,文中图片由(钱愉婉)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/wenda/791729.html

发表评论