服务器安全 网络配置 服务器端口授权对象如何设置及操作方法详解

- 问答

- 2025-08-25 03:09:36

- 4

服务器端口授权对象设置全攻略(2025年8月最新版)🔒

📢 最新动态:低空经济安全论坛召开,网络安全再升级!

就在8月22日,武汉举办了"2025年低空经济网络安全论坛",院士专家齐聚一堂,探讨无人机信号干扰、数据窃取等低空经济安全风险,论坛重点提出:通信加密、身份认证、入侵检测将成为未来安全防护的核心技术!这意味着服务器端口安全配置的重要性将进一步提升,赶紧跟上节奏吧!🚀

🔍 一、为什么需要设置端口授权对象?

服务器端口就像房子的窗户,开放太多或授权不当,黑客分分钟"破窗而入"!😱

典型风险场景:

- 开放3389端口(远程桌面)未限制IP,导致暴力破解攻击🔨

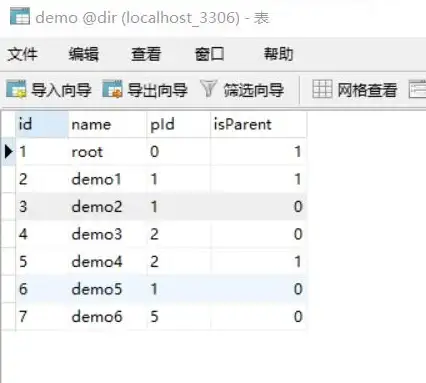

- 数据库端口3306全网开放,数据泄露风险飙升💾

- 物联网设备端口随意暴露,沦为DDoS攻击跳板🌐

2025年新规提醒:

根据8月1日实施的《关键信息基础设施商用密码使用管理规定》,重点服务器必须落实端口访问白名单机制,否则可能面临监管处罚!⚠️

🛠️ 二、Linux服务器端口授权设置(iptables/firewalld)

🔧 方法1:firewalld图形化配置(推荐新手)

步骤:

1️⃣ 执行命令开启防火墙:

systemctl start firewalld

2️⃣ 添加端口授权规则(以8080端口为例):

firewall-cmd --zone=public --add-port=8080/tcp --permanent

3️⃣ 限制访问IP(只允许192.168.1.100访问):

firewall-cmd --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.1.100" port protocol="tcp" port="8080" accept' --permanent

4️⃣ 重载生效:

firewall-cmd --reload

🔧 方法2:iptables命令行配置(适合老手)

场景:禁止所有IP访问22端口(SSH),仅允许白名单IP

# 先清空默认规则 iptables -F # 允许白名单IP iptables -A INPUT -p tcp -s 192.168.1.100 --dport 22 -j ACCEPT # 拒绝其他所有IP iptables -A INPUT -p tcp --dport 22 -j DROP # 保存规则(CentOS 7+) service iptables save

💡 2025年新特性:动态封禁恶意IP

结合fail2ban工具实现自动防御:

# 安装fail2ban yum install fail2ban -y # 配置SSH防护规则 echo "[ssh] enabled = true port = ssh filter = sshd logpath = /var/log/secure maxretry = 3 bantime = 3600" > /etc/fail2ban/jail.d/ssh.local # 重启服务 systemctl restart fail2ban

🖥️ 三、Windows服务器端口授权设置

🔧 方法1:本地防火墙配置

步骤:

1️⃣ 打开控制面板→系统和安全→Windows Defender防火墙→高级设置

2️⃣ 创建入站规则:

- 规则类型:端口

- 协议:TCP/UDP

- 端口号:如3389(远程桌面)

- 操作:允许连接

- 配置授权IP(勾选"这些IP地址"并添加白名单)

🔧 方法2:云服务器安全组配置(以阿里云为例)

步骤:

1️⃣ 登录云控制台→安全组→配置规则

2️⃣ 添加授权规则:

- 端口范围:80/443(网站)

- 授权对象:填写具体IP或IP段(如192.168.1.0/24)

- 策略:允许

💡 2025年Windows更新提示

8月12日发布的KB5063878补丁修复了DHCP客户端断连问题,建议立即更新!更新后需重启服务器生效。

📝 四、端口授权通用原则

1️⃣ 最小权限原则:默认拒绝所有访问,仅开放必要端口

2️⃣ 定期审计:每月检查端口开放情况(命令:netstat -ano)

3️⃣ 双因素验证:高危端口(如22、3389)建议配合SSH密钥或动态令牌

4️⃣ 日志监控:开启防火墙日志,异常访问一目了然(Linux:/var/log/firewalld,Windows:事件查看器)

🎯 五、实战案例:电商网站端口防护

需求:开放80(HTTP)、443(HTTPS)端口,仅允许办公网IP访问数据库3306

Linux配置:

# 开放Web端口 firewall-cmd --add-service=http --permanent firewall-cmd --add-service=https --permanent # 限制数据库访问 firewall-cmd --add-rich-rule='rule family="ipv4" source address="10.0.0.0/24" port protocol="tcp" port="3306" accept' --permanent firewall-cmd --reload

Windows配置:

在安全组中添加两条规则:

- 允许80/443端口,授权对象

0.0.0/0 - 允许3306端口,授权对象

0.0.0/24

掌握端口授权对象设置,相当于给服务器加了一把智能锁!🔒 结合2025年最新的防火墙工具和安全法规,既能满足合规要求,又能有效抵御90%以上的网络攻击,赶紧动手优化你的服务器吧!

本文由 业务大全 于2025-08-25发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/wenda/723613.html

发表评论