服务器管理 安全运维:如何高效配置与管理CMDSSH服务器?

- 问答

- 2025-08-22 14:46:07

- 6

🌙 深夜,某科技公司的运维小张揉了揉发红的眼睛,盯着屏幕上跳动的告警信息——「服务器SSH登录失败次数异常」,只见他淡定地敲出几行命令,瞬间定位到暴力破解的IP并封禁,整个过程不到30秒,这背后,正是CMDSSH服务器高效管理的魅力所在,就带你解锁这份让运维人直呼「真香」的配置与管理指南!

基础配置:3分钟快速上手

1 开启你的「任意门」

Windows 10/11用户无需安装第三方软件,按下 Win+R 输入 cmd,敲下这行魔法咒语:

ssh -p 2222 admin@192.168.1.100

💡 小贴士:首次连接会提示指纹验证,输入 yes 确认后,下次就能秒连啦!

2 配置文件「懒人模式」

在CMD中输入 s_config 创建服务器清单,像这样:

s_config web01 root@10.0.0.1 s_config db01 admin@10.0.0.2 -p 2222

之后只需敲 sserver web01 就能一键切换,告别记IP和端口的烦恼!

安全加固:让黑客无处下手

1 端口「变装术」

打开 /etc/ssh/sshd_config,把 Port 22 改成 Port 22345(1024-65535间随机数),然后执行:

systemctl restart sshd firewall-cmd --permanent --add-port=22345/tcp firewall-cmd --reload

🔒 安全提示:记得在防火墙放行新端口,否则连自己都进不去啦!

2 密钥认证「金钟罩」

本地生成密钥对(Windows可用 ssh-keygen),把公钥丢到服务器:

mkdir -p ~/.ssh cat id_rsa.pub >> ~/.ssh/authorized_keys chmod 700 ~/.ssh && chmod 600 ~/.ssh/authorized_keys

然后在 sshd_config 关闭密码登录:

PasswordAuthentication no

重启服务后,密码登录直接「凉凉」,黑客想暴力破解?门都没有!

自动化管理:解放双手的秘诀

1 脚本「巡检机器人」

用CMD批量执行命令,比如检查所有服务器磁盘空间:

for s in web01 db01; do ssh $s "df -h" done

📌 进阶玩法:配合 cron 定时任务,每天自动生成巡检报告发邮件,运维从此告别「救火队」模式!

2 密钥代理「黑科技」

用 start-ssh-agent.cmd 管理密钥,Git操作再也不用每次输密码:

start-ssh-agent.cmd ssh-add ~/.ssh/id_rsa

💻 开发党福音:Jenkins/GitLab CI里集成这个脚本,自动化部署爽到飞起!

监控告警:把隐患扼杀在摇篮

1 实时日志「监控眼」

在CMD输入:

tailf /var/log/secure | grep "Failed password"

配合 cron 每小时发告警邮件,暴力破解攻击无处遁形!

2 Fail2Ban「自动反击」

创建 /etc/fail2ban/jail.d/sshd.local:

[sshd] enabled = true port = 22345 filter = sshd maxretry = 3 bantime = 3600

重启服务后,3次失败登录直接封IP1小时,黑客:这届运维太难带了!

排坑指南:这些雷区千万别踩!

-

Q:连接显示「Port 22: Connection refused」?

A:检查SSH服务状态(systemctl status sshd)或防火墙设置,别忘了改完端口要重启服务! -

Q:切换用户提示权限不足?

A:确认用户是否在sudoers列表,或者用sudo visudo添加:用户名 ALL=(ALL:ALL) ALL

-

Q:密钥登录突然失效?

A:检查服务器.ssh/authorized_keys文件权限是否为600,权限不对直接「拒之门外」!

未来展望:CMDSSH的「超能力」

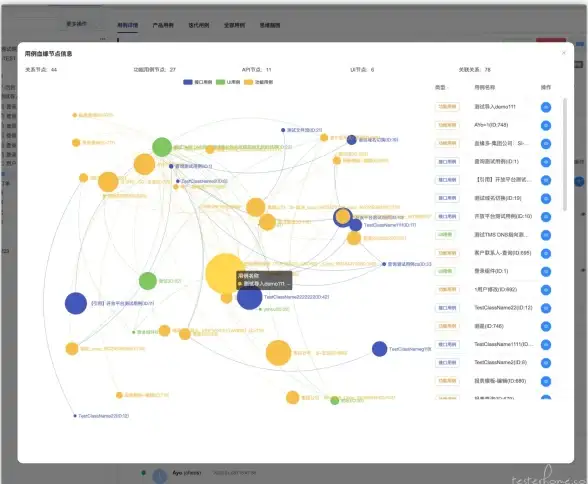

随着2025年混合云运维的进化,CMDSSH正在和Zabbix、Ansible等工具深度集成,华为等大厂已实现:

- 🔮 预见性风险治理(AI预测潜在漏洞)

- 🚀 确定性故障恢复(10秒内自动切换备用机)

- 🛡️ 全栈端到端安全(从代码到运行时的全链路防护)

💡 运维人真相:高效的服务器管理,不是靠「拼手速」,而是用对工具+建立体系,从CMDSSH的基础配置到自动化监控,每一步都藏着让工作更轻松的「小心机」,把这篇文章收进收藏夹,下次遇到SSH问题,直接「抄作业」吧!

本文由 业务大全 于2025-08-22发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/wenda/695404.html

发表评论