运维安全 网络防护 服务器安全堡垒机与跳板机的区别解析

- 问答

- 2025-08-22 08:09:30

- 12

🌐 运维安全大揭秘:堡垒机VS跳板机,你选对“门神”了吗?

想象一下:你是某金融公司的运维小哥,某天凌晨突然收到告警——核心数据库被异常登录!😱 追查日志时发现,所有操作都通过一台“跳板机”中转,但具体是谁、什么时候、执行了什么命令……完全查不到!这时候你才意识到:跳板机只是“看门大爷”,而堡垒机才是“24小时监控+全程录像的安保队长”!

🛡️ 场景化痛点:为什么需要“门神”?

某电商公司曾因跳板机权限混乱导致误删生产数据,事故定责耗时一周;而某银行部署堡垒机后,通过命令级审计+AI行为分析,30分钟内锁定异常操作并自动拦截高危指令(如rm -rf /)。

核心区别一句话总结:

🔹 跳板机:基础访问通道,像“单层防盗门”,仅控制“谁能进门”,但不记录“进门后做了什么”。

🔹 堡垒机:智能安全中枢,像“带人脸识别+全程录像的智能门禁”,不仅控制“谁能进门”,还监控“每一步操作”,甚至能“预测风险”。

🔍 深度解析:5大维度对比

功能定位

-

跳板机:

📌 核心任务:提供统一入口,隔离内外网(如运维必须先登录跳板机才能访问内网服务器)。

📌 典型场景:中小型企业(服务器<50台)、临时项目组、预算敏感型团队。

⚠️ 痛点:无操作审计,误删数据难追溯;权限控制粗放(如“所有人都能访问所有服务器”)。 -

堡垒机:

📌 核心任务:构建“访问可管、操作可审、风险可控”的全流程安全体系。

📌 典型场景:金融/医疗/政府(合规要求高)、大规模运维(服务器>100台)、第三方代维(需隔离不同厂商权限)。

💡 亮点:支持命令级黑白名单(如禁止DROP TABLE)、文件传输管控(限制.sql文件上传)、动态授权(敏感操作需二次审批)。

技术实现

-

跳板机:

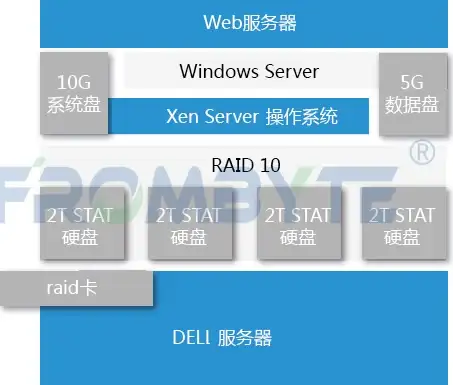

🔧 架构:双网卡服务器,外网接收请求,内网转发流量(类似“网络隔离代理”)。

🔧 协议:依赖SSH/RDP原生协议,无法解析操作内容(如通过跳板机执行mysql -u root,跳板机仅记录“登录成功”,不记录后续SQL语句)。

🔧 部署:简单(一台云服务器+OpenSSH即可),成本低(年费<1万元)。

-

堡垒机:

🔧 架构:协议代理(Protocol Proxy),彻底切断终端与服务器的直接通信(类似“中间人”)。

🔧 协议:深度解析SSH/RDP/HTTP等协议,实时提取命令行(如DELETE FROM users)和屏幕帧(生成操作录像)。

🔧 部署:复杂(需集成LDAP/AD、配置策略引擎),成本高(年费5-20万元,高端产品支持云原生弹性扩容)。

审计能力

-

跳板机:

📝 日志:仅记录登录/登出时间、源IP等基础信息(如admin登录跳板机,IP:192.168.1.100)。

📝 盲区:无法追溯“登录后执行了什么操作”(如通过跳板机连接数据库,执行了FLUSH PRIVILEGES)。

-

堡垒机:

📝 日志:全景审计(命令行/图形操作全记录),支持操作回放(像看“游戏录像”一样复现操作)。

📝 高级功能:与SIEM系统(如Splunk)集成实时告警;AI分析行为基线(如“运维人员凌晨3点批量删除日志”触发异常告警)。

合规支持

-

跳板机:

❌ 无法满足等保2.0、GDPR等要求(需保留操作日志6个月以上)。

-

堡垒机:

✅ 天然支持合规审计(日志加密存储、司法取证级完整度);高端产品通过国密认证(如SM2/SM3/SM4算法)。

行业案例

-

跳板机适用场景:

🌰 某初创电商用一台2核4G云服务器搭建跳板机,通过密钥登录管理20台云主机,月成本不足百元。 -

堡垒机不可替代场景:

🌰 某国有银行部署堡垒机后,实现:- 4类敏感操作(如资金余额查询)需双人复核;

- 第三方运维仅能访问指定服务器且会话全程录像;

- 所有MySQL查询中的

DROP TABLE被自动拦截。

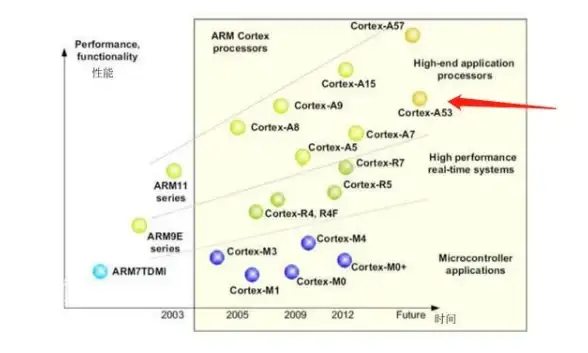

🚀 未来趋势:堡垒机进化论

- AI驱动:用户行为基线(UEBA)分析,自然语言检索审计日志(如“查上周谁修改过防火墙规则”)。

- 零信任集成:与SDP(软件定义边界)联动,每次命令执行前验证设备安全状态。

- RPA融合:自动化巡检(替代人工重复操作)、剧本式应急响应(故障自动处置)。

💡 选型指南:按需匹配

| 场景 | 推荐方案 | 理由 |

|---|---|---|

| 预算有限/服务器<50台 | 跳板机(如OpenSSH+日志) | 成本低,满足基础隔离需求 |

| 金融/医疗/高合规要求 | 堡垒机(如齐治、JumpServer) | 满足等保2.0,支持国密算法 |

| 混合云/多云环境 | 云堡垒机(如华为云CBH) | 支持API集成AWS/Azure/阿里云,弹性扩缩 |

| 工业互联网(PLC/SCADA) | 保旺达堡垒机 | 突破性支持工业协议指令审计 |

📌 安全与效率的平衡术

堡垒机与跳板机并非“非此即彼”,而是分层防御的“黄金搭档”——用跳板机隔离互联网与DMZ区,用堡垒机守护核心数据区,正如某智慧城市项目所言:“外层用跳板机‘防君子’,内层用堡垒机‘防小人’”。

下次选“门神”时,记得问自己:是要一扇“普通的门”,还是一扇“带摄像头、指纹锁、安检仪的智能门”?😉

本文由 业务大全 于2025-08-22发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/wenda/692943.html

发表评论