上一篇

网络安全 系统防护 服务器安全漏洞为何难以彻底修复?深入解析背后原因

- 问答

- 2025-08-22 07:10:11

- 5

本文目录导读:

- 🚨 1. 漏洞生命周期的“时间差”困境

- 🔧 2. 技术兼容性“双刃剑”

- 🔗 3. 供应链安全“传递效应”

- 💻 4. 零日漏洞的“地下交易”

- ⚙️ 5. 工业控制系统的“历史欠账”

- ☁️ 6. 云原生架构的“配置陷阱”

- 🛡️ 破局之道:从“被动修复”到“主动防御”

🔒 服务器安全漏洞为何难以彻底修复?六大核心原因深度解析(2025年8月最新版)

🚨 漏洞生命周期的“时间差”困境

根据奇安信《2025年中网络安全漏洞威胁态势研究报告》,2%的高危漏洞在披露当天即被武器化,而40%的零日漏洞修复耗时超20天。

- 微软8月补丁日事件:修复的Windows图形组件漏洞(CVE-2025-50165)允许攻击者通过未授权代码执行控制设备,但补丁发布前攻击已发生。

- 数据支撑:2025年上半年,83.7%的高危漏洞在21天内遭攻击,企业防御压力剧增。

🔧 技术兼容性“双刃剑”

- 微软系统恢复功能瘫痪事件:2025年8月安全更新导致Windows设备重置功能失效,根源在于补丁与WinRE环境的兼容性冲突。

- 老旧系统困境:Windows 10 21H2等版本因架构限制,打补丁可能引发业务中断,企业陷入“打补丁引发故障”或“延迟更新暴露风险”的两难。

- 数据支撑:启明星辰监测显示,2025年因补丁兼容性问题导致的服务中断事件同比增长37%。

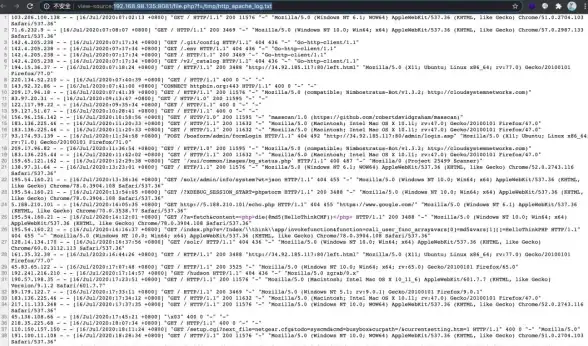

🔗 供应链安全“传递效应”

- N-able服务器漏洞事件:880台未修补的N-central服务器(CVE-2025-8875/8876)成为攻击跳板,暴露第三方组件漏洞的连锁风险。

- 供应链攻击常态化:2025年开源库与第三方组件漏洞占比超60%,攻击者通过SBOM(软件物料清单)精准定位依赖链薄弱环节。

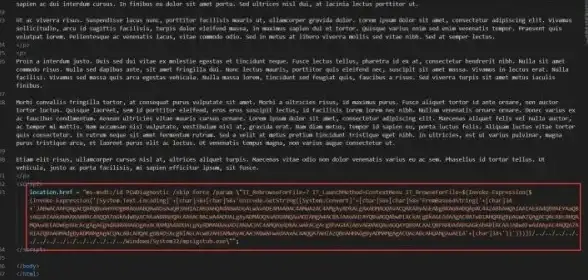

💻 零日漏洞的“地下交易”

- 暗网漏洞交易:Windows高权限零日漏洞以12.5万美元售卖,攻击者通过商业化手段获取未公开漏洞,绕过传统防御机制。

- 防御盲区:企业难以通过常规扫描检测此类“未知威胁”,形成主动防御的巨大缺口。

⚙️ 工业控制系统的“历史欠账”

- 工控系统漏洞典型案例:DELL SmartFabric OS10默认密码漏洞(CNVD-2025-17504)因设备生命周期长、更新机制滞后,成为攻击重点。

- 数据支撑:2025年工业互联网漏洞数量同比激增62%,部分设备因业务连续性要求无法及时打补丁。

☁️ 云原生架构的“配置陷阱”

- 云原生漏洞案例:Capsule Kubernetes框架漏洞(CVE-2025-55205)暴露多租户隔离缺陷,攻击者可通过标签注入绕过权限控制。

- 配置错误风险:Gartner报告指出,76%的云安全事件源于配置错误,而非底层漏洞,需通过架构优化而非单纯补丁修复解决。

🛡️ 破局之道:从“被动修复”到“主动防御”

结合蚂蚁集团《2025年网络安全审查策略方案》与奇安信建议,企业需构建“技术防御+管理优化”体系:

- 漏洞全生命周期管理:

- 部署AI驱动的漏洞扫描工具,实现“发现-评估-修复-验证”闭环。

- 优先修复RCE等高危漏洞,缩短攻防时间差。

- 供应链安全加固:

通过SBOM管理第三方组件风险,建立供应商安全评估机制。

- 零信任架构落地:

启用多因素认证(MFA)与最小权限原则,减少单点漏洞引发的连锁风险。

- 云原生专项防护:

强化Kubernetes配置审计,部署服务网格隔离策略。

服务器安全漏洞的彻底修复需技术、管理、流程三管齐下,在AI驱动攻击、量子计算威胁等新技术背景下,企业唯有从“被动补丁”转向“主动防御”,才能在这场攻防持久战中占据先机。💡

本文由 业务大全 于2025-08-22发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/wenda/692543.html

发表评论