端口转发 网络安全 服务器远程端口映射的实现方法解析

- 问答

- 2025-08-20 12:38:09

- 3

🌐【开头场景】

周末深夜,你瘫在沙发上用手机追剧,突然想起公司服务器还有份重要文件没处理,你试着用手机远程连接服务器,却弹出"连接失败"的提示——明明昨天还能正常访问啊!别慌,这可能是端口转发配置出了问题,今天我们就来聊聊这个让服务器远程访问"畅通无阻"的魔法操作!

🔍 端口转发是什么?快递分拣中心的数字化版

想象你住的小区只有一个快递柜(公网IP),但你家在3号楼501室(内网设备),当快递员(网络请求)要给你送货时,端口转发就像物业的智能分拣系统:

1️⃣ 快递员报出房间号(目标端口)

2️⃣ 物业系统自动将包裹转到你家(映射到内网IP和端口)

3️⃣ 你顺利签收快递(完成数据交互)

💡 技术本质:通过NAT技术将外部请求定向到内网指定设备,是远程访问、游戏联机、NAS外网访问的核心技术。

⚠️ 网络安全红线:这些操作等于"裸奔"!

某科技公司曾因错误配置端口转发,导致黑客通过22号端口入侵服务器,盗走客户数据,记住这3条保命法则:

1️⃣ 禁用高危端口(如21/FTP、23/Telnet)

2️⃣ 限制访问源IP(只允许指定IP访问)

3️⃣ 强制加密协议(SSH替代Telnet,HTTPS替代HTTP)

🔒 推荐工具:

- 防火墙配置:UFW(Ubuntu)/Windows Defender Firewall

- 端口扫描检测:Nmap(

nmap -p 22 你的公网IP) - 入侵检测:Fail2Ban(自动封禁异常IP)

🛠️ 3种主流实现方案(2025最新版)

方案1️⃣:路由器级端口转发(家用场景)

📌 适用设备:TP-Link/华硕/小米路由器

1️⃣ 登录路由器管理界面(通常192.168.1.1)

2️⃣ 找到「虚拟服务器」或「端口转发」选项

3️⃣ 填写内网设备IP(如192.168.1.100)、协议(TCP/UDP)、外部端口(如8888)、内部端口(如3389)

4️⃣ 保存后用公网IP:8888测试连接

🚨 坑点:路由器重启后DHCP可能变更内网IP,建议固定设备IP!

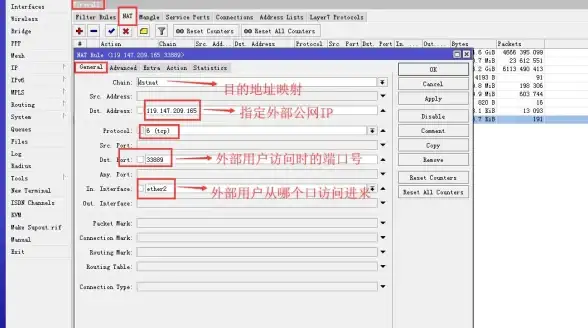

方案2️⃣:服务器级端口映射(企业级)

📌 适用系统:Linux(CentOS/Ubuntu)

# 配置iptables(传统方式) iptables -t nat -A PREROUTING -p tcp --dport 8888 -j DNAT --to-destination 192.168.1.100:3389 # 配置firewalld(现代方式) firewall-cmd --add-forward-port=port=8888:proto=tcp:toport=3389:toaddr=192.168.1.100 --permanent

💡 高级操作:使用Nginx反向代理实现域名级端口转发(proxy_pass http://192.168.1.100:3000;)

方案3️⃣:内网穿透工具(无公网IP)

📌 推荐工具:FRP/Ngrok/ZeroTier

以FRP为例:

1️⃣ 服务器部署FRPS服务端

2️⃣ 内网设备安装FRPC客户端

3️⃣ 编辑frpc.ini配置:

[common] server_addr = 你的服务器IP server_port = 7000 [ssh] type = tcp local_ip = 127.0.0.1 local_port = 22 remote_port = 6000

4️⃣ 启动后通过服务器IP:6000即可访问内网SSH

📌 2025年新趋势:云原生端口映射

随着云计算普及,AWS/Azure/阿里云等平台已集成:

- 弹性IP:动态绑定公网IP

- 安全组规则:可视化配置端口策略

- Service Mesh:K8s集群内自动端口路由

💬 某云工程师透露:"现在90%的端口转发问题,都是因为忘记在安全组放行端口!"

3步完成安全配置

1️⃣ 明确需求:远程桌面选3389,Web服务选80/443

2️⃣ 分层防护:路由器+服务器+应用层三重加密

3️⃣ 定期排查:每月用netstat -ant检查异常端口

下次当你躺在被窝里轻松调取公司文件时,别忘了是端口转发这个"数字邮差"在默默工作哦!🚀(但记得把快递柜密码改复杂点~)

本文由 业务大全 于2025-08-20发表在【云服务器提供商】,文中图片由(业务大全)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/wenda/675387.html

发表评论