上一篇

软件开发安全必看!规范句柄操作全流程解析|安全防护指南

- 云服务器供应

- 2025-08-21 08:45:36

- 5

🔒 软件开发安全必看!|规范句柄操作全流程解析|安全防护指南 🛡️

(信息来源参考日期:2025-08)

📌 一、句柄操作全流程安全规范

句柄(Handle)是操作系统对资源的抽象标识,安全操作需贯穿创建、使用、释放全周期:

1️⃣ 创建阶段

- 🔧 使用安全API:优先采用

SafeHandle类(如C#的SafeFileHandle),替代裸指针IntPtr,自动管理生命周期。 - 📝 权限校验:通过

CreateFile等函数时明确访问权限(如GENERIC_READ),避免过度授权。 - 🚫 禁止硬编码:路径、权限参数需动态校验,防止注入攻击(例:CVE-2025-XXXX漏洞)。

2️⃣ 使用阶段

- 🔍 有效性验证:每次操作前检查句柄是否

!IsInvalid,避免空指针崩溃。 - 🔒 最小权限原则:如Windows进程句柄仅授权必要操作,禁用

PROCESS_ALL_ACCESS。 - 📈 资源监控:通过工具(如Process Explorer)实时跟踪句柄数,防止泄漏。

3️⃣ 释放阶段

- 🗑️ 显式关闭:使用

CloseHandle(Windows)或Dispose()(.NET)强制释放,避免依赖GC。 - 🧼 异常处理:在

finally块中释放资源,或采用C#的using语句自动回收。 - 📊 日志审计:记录句柄生命周期,便于泄漏溯源(如鸿蒙系统通过

DestroyWindow强制销毁)。

🔥 二、句柄操作高危漏洞与防护

⚠️ 常见攻击场景:

1️⃣ 句柄泄漏(Handle Leak)

- 💥 危害:进程占用过多句柄导致系统崩溃(如Windows单进程默认限制10万句柄)。

- 🛡️ 防护:

- 代码层:使用

WeakReference(Java)或GC.KeepAlive(C#)防止提前回收。 - 系统层:通过注册表调整

SharedSection值(需重启),或部署PowerShell脚本动态监控。

- 代码层:使用

2️⃣ 无效句柄操作

- 💥 危害:使用已释放句柄触发

ACCESS_VIOLATION,成为攻击入口。 - 🛡️ 防护:

- 封装句柄为不可变对象(如C++的

std::unique_ptr)。 - 启用编译器警告(如GCC的

-Wunused-result)强制检查API返回值。

- 封装句柄为不可变对象(如C++的

3️⃣ 权限提升攻击

- 💥 危害:通过高权限句柄(如

THREAD_SET_CONTEXT)注入恶意代码。 - 🛡️ 防护:

- 遵循最小特权原则,禁用

SeDebugPrivilege。 - 使用安全框架(如.NET的

CodeAccessSecurity)限制句柄操作权限。

- 遵循最小特权原则,禁用

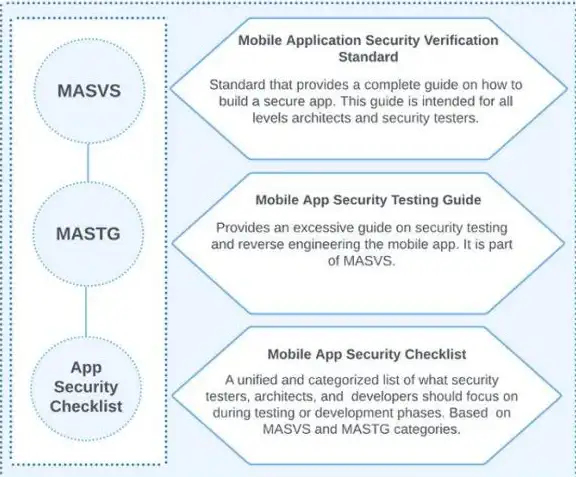

🛡️ 三、2025年安全防护前沿方案

1️⃣ 终端安全强化

- 🔒 部署EDR系统(如CrowdStrike Falcon),实时监控句柄操作异常行为。

- 💻 启用透明加密(如安企神软件),防止句柄关联的敏感数据泄露。

2️⃣ 系统配置加固

- 🔧 调整Windows注册表

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\SubSystems,限制单进程句柄数。 - 📝 使用组策略禁用非必要句柄类型(如

ALPC_PORT)。

3️⃣ 开发实践升级

- 🧪 引入模糊测试(如AFL++),定向检测句柄管理漏洞。

- 📚 遵循OWASP API Security标准,避免通过句柄暴露敏感接口(如

/api/handle/123)。

句柄安全是软件安全的基石!通过全周期规范操作、漏洞针对性防护和2025前沿工具,可构建从代码到系统的立体防线,记得定期审计、更新策略,让攻击者无处下手! 🚀

综合2025年CSDN、搜狐安全专栏及微软官方文档整理)

本文由 云厂商 于2025-08-21发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/fwqgy/682686.html

发表评论