解读┃安全速查!Nginx端口管理】实用技巧盘点,轻松取消服务器端口设置

- 云服务器供应

- 2025-08-16 16:46:25

- 10

🔥Nginx端口管理安全指南:2025年最新实用技巧大公开!

📢最新消息:Nginx发布紧急安全补丁!

就在2025年8月13日,Nginx官方推出了29.1主版本更新,重点修复了多个高危安全漏洞(包括CVE-2025-1974等),并优化了Early Hints支持,建议所有用户立即升级,特别是使用Ingress控制器的Kubernetes集群需特别关注CVE-2025-19742等远程代码执行漏洞!

🚀Nginx端口管理实用技巧盘点

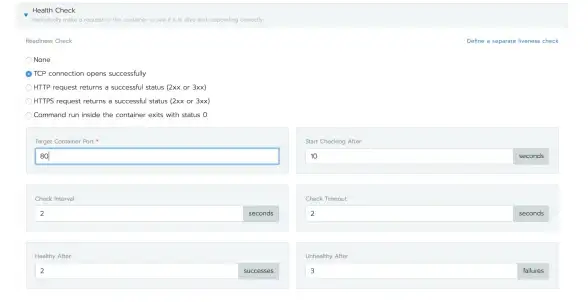

🔍技巧1:快速定位端口配置

场景:想改端口但找不到配置文件?

操作:

- 执行

nginx -T直接输出当前生效配置 - 默认路径:

/etc/nginx/nginx.conf或/etc/nginx/conf.d/*.conf - Windows用户:安装目录下的

conf/nginx.conf

❌技巧2:安全取消端口设置(三步法)

场景:需要关闭80/443等端口或调整为其他端口

步骤:

1️⃣ 注释或删除配置

# 找到类似以下配置

server {

listen 80; # 需修改或注释的行

server_name localhost;

...

}

2️⃣ 验证配置

nginx -t # 检查语法错误

3️⃣ 平滑重载

systemctl reload nginx # Linux nginx -s reload # Windows CMD

🔥技巧3:解决端口冲突(80/443被占用)

场景:启动报错 bind() failed (98: Address already in use)

解决方案:

1️⃣ 查找占用进程

# Linux ss -tuln | grep :80 # Windows netstat -ano | findstr :80

2️⃣ 终止冲突进程

# Linux(PID为查询结果中的数字) kill -9 <PID> # Windows(在任务管理器结束对应PID进程)

3️⃣ 修改Nginx端口(推荐)

将配置中的 listen 80; 改为 listen 8080; 等未占用端口,并重启服务。

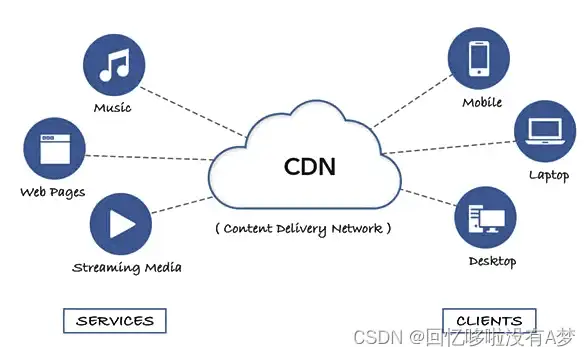

🌐技巧4:隐藏端口号(域名直接访问)

场景:想通过 http://example.com 访问而非 http://example.com:8080

配置示例:

server {

listen 80; # 默认HTTP端口

server_name example.com;

location / {

proxy_pass http://localhost:8080; # 转发至实际服务端口

proxy_set_header Host $host;

}

}

⚠️安全加固建议(2025最新)

-

漏洞防护:立即升级Ingress控制器至v3.0.34+,关闭准入校验(临时措施):

# CCE集群操作示例 kubectl edit ingress -n <namespace> # 注释或删除auth-url等危险注解

-

权限控制:

- 遵循最小权限原则,仅允许可信用户管理Ingress资源

- 使用自定义权限策略限制

ingresses的写入权限

-

监控告警:

- 部署端口占用检测工具(如

netdata) - 配置Nginx错误日志实时分析(

tail -f /var/log/nginx/error.log)

- 部署端口占用检测工具(如

💡常见问题Q&A

Q1:修改端口后访问404?

检查 proxy_pass 地址是否正确,确认后端服务(如Tomcat)是否运行在指定端口。

Q2:Windows下如何彻底关闭Nginx?

使用任务管理器结束 nginx.exe 进程,或通过CMD执行:

taskkill /F /IM nginx.exe

Q3:升级Nginx后配置丢失?

建议使用 include 指令管理配置片段,避免直接修改主配置文件。

掌握Nginx端口管理的核心在于快速定位配置、安全修改重载和冲突解决,结合2025年最新的安全补丁和漏洞防护措施,既能保障服务可用性,又能有效抵御潜在攻击,立即检查你的Nginx配置,升级到最新版本吧!

本文由 云厂商 于2025-08-16发表在【云服务器提供商】,文中图片由(云厂商)上传,本平台仅提供信息存储服务;作者观点、意见不代表本站立场,如有侵权,请联系我们删除;若有图片侵权,请您准备原始证明材料和公证书后联系我方删除!

本文链接:https://xdh.7tqx.com/fwqgy/636166.html

发表评论